Безопасность сайтов под управлением HostCMS

Меры обеспечения безопасности

Система управления использует расширенные методы обеспечения безопасности:

- Единая система авторизации и контроля прав доступа на уровне ядра системы.

- Политика Content Security Policy для каждого сайта.

- Фильтр атак Cross Site Scripting (XSS) для каждого сайта.

- Защита от CSRF-атак в формах, а также в центре администрирования для форм и действий.

- Защита от Click-jacking атак для каждого сайта.

- Доступ по защищенному протоколу HTTPS.

- Перегенерация сессии и ограничение времени активности применяется для пользователей центра администрирования (сотрудников) и пользователей сайтов (клиентов).

- Привязка сессии к IP-адресу исключает использование сессии при перехвате её идентификатора злоумышленником.

- Запрет на доступ к сессионной cookie через JavaScript (HTTPonly) исключает похищение идентификатора сеанса через XSS-атаку.

- Хранение сессий в базе данных исключает получение сессии из общего каталога хранения сессий виртуального хостинга.

- Хранение паролей в виде хэш-кода1 исключает восстановление пароля в первоначальном виде.

- Журналирование действий, осуществляемых в центре администрирования, событий и ошибок системы управления.

- Минимальное ограничение на длину пароля пользователя центра администрирования составляет 9 символов.

Защита от межсайтового скриптинга (XSS)

XSS (тип ошибки CWE-79) — это довольно распространенная уязвимость, при которой злоумышленник внедряет на страницу JavaScript-код. Частым источником XSS-уязвимостей является ошибки при интеграции клиентского макета вне зависимости от используемой системы управления.

В систему управления внедрена активная защита от XSS-атак, которая включается в опциях каждого сайта и называется «Защита от атак», в случае обнаружения потенциально опасных данных, они исключаются из принимаемых данных, а в логах об этом делается соответствующая запись.

Дополнительно защитить сайт от XSS-атак позволяет правильная настройка Content Security Policy, которая удобно конфигурируется для каждого сайта в системе и описана ниже.

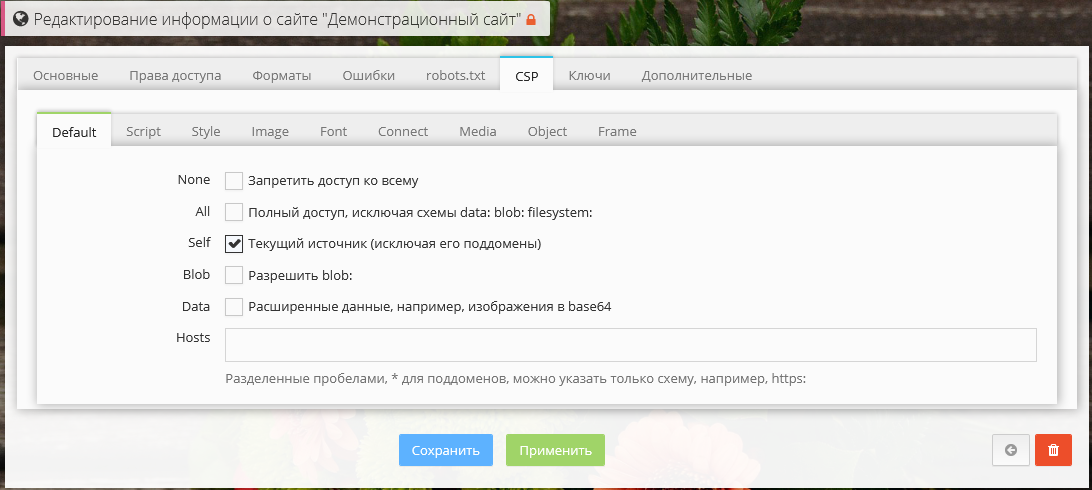

Content Security Policy

Дополнительный уровень безопасности, позволяющий распознавать и устранять определенные атаки Cross Site Scripting (XSS) и внедрения данных. Вы можете настроить политики безопасности для каждого сайта, установив соответствующие опции.

Защита от CSRF — подделки межсайтовых запросов

При CSRF-атаке

Если жертвой является обычный пользователь, успешная CSRF-атака может заставить браузер от имени пользователя выполнить запросы на изменение состояния, такие как изменение адреса электронной почты, пароля и т.д., а для администратора CSRF-атака может поставить под угрозу всё веб-приложение.

Чтобы предотвратить CSRF-атаку, в системе управления используются токены запроса, они добавляются во все формы редактирования и при выполнении действий. Токены представляют собой строку,

Защита от Click-jacking атак

Атака Click-jacking позволяет браузеру пользователя через вредоносную страницу кликнуть по сайту от имени посетителя, используя для атаки фрейм. В атрибутах каждого сайта можно включить защиту от отображения сайта внутри фреймов, а также указать перечень страниц, для которых такую защиту нужно отключить, если вы используете отображение этих страницы на стронних сайтах в фреймах.

Права пользователей центра администрирования

В системе управления применяется мандатная политика безопасности, при которой права доступа к разделам системы устанавливаются для отделов компании.

Отдел компании имеет два уровня прав:

- права доступа к модулям;

- права доступа к действиям форм (например, действие «Удалить» формы «Информационные системы»), содержащихся в модулях.

Администраторы имеют максимальные права и доступ ко всем действиям всех сайтов, поддерживаемых экземпляром системы управления.

Права доступа к модулям позволяют разграничить управление модулями каждого сайта. Например, редакторам сайта нет необходимости иметь доступ к разделу «Типовые динамические страницы» или «SQL-запросы».

Права доступа к действиям позволяют провести тонкую настройку прав на выполнение действий форм. Администратор имеет возможность предоставить пользователям доступ ко всем действиям формы

1Хэш-код — результат преобразования данных произвольной длины в строку фиксированной длины, при которых изменение входных данных приводит к непредсказуемому изменению выходных данных. Однозначное соответствие между исходными данными и хэш-кодом отсутствует.